Operacja Ghoul - cyberprzestępcy biorą na celownik organizacje przemysłowe

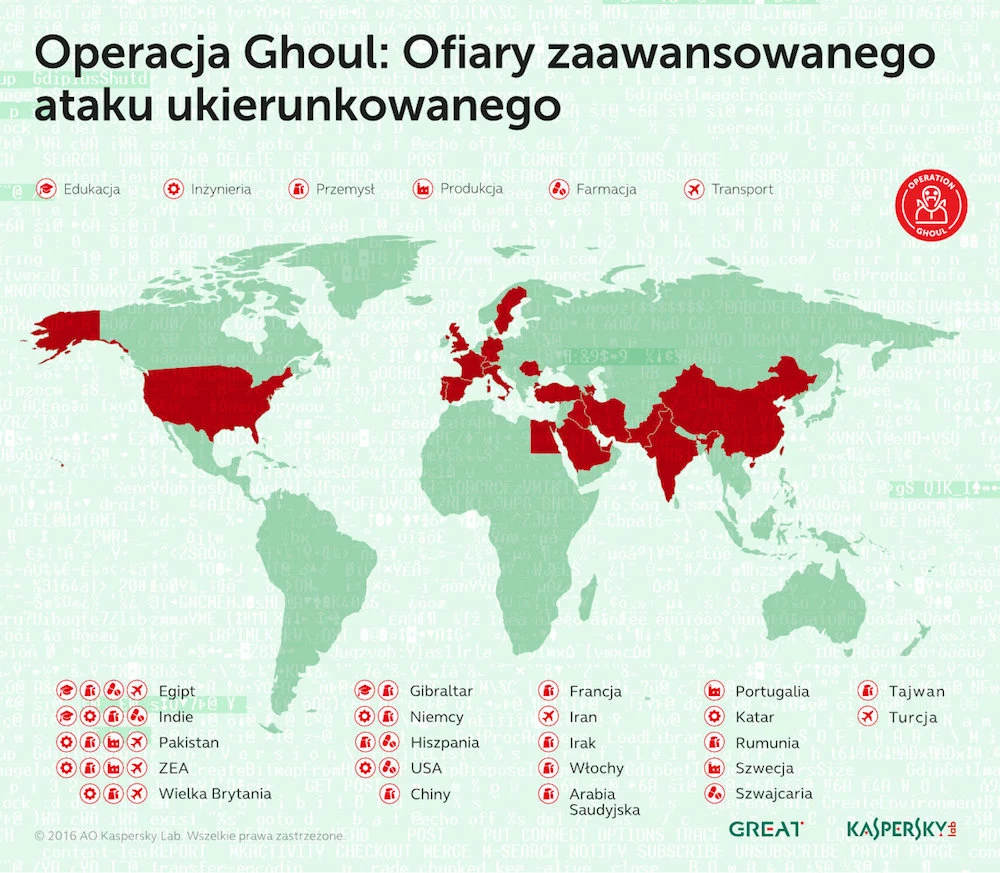

Badacze z Kaspersky Lab zidentyfikowali nową falę ataków ukierunkowanych wymierzonych w sektor przemysłowy i inżynieryjny w wielu krajach. Stosując odpowiednio spreparowane wiadomości e-mail oraz szkodliwe oprogramowanie oparte na komercyjnym zestawie do tworzenia narzędzi szpiegujących (tzw. spyware), przestępcy polują na cenne dane biznesowe przechowywane w sieciach swoich ofiar. Łącznie grupa Ghoul skutecznie zaatakowała ponad 130 organizacji z 30 krajów, w tym m.in. z Hiszpanii, Pakistanu, Zjednoczonych Emiratów Arabskich, Indii, Egiptu, Wielkiej Brytanii, Niemiec i Arabii Saudyjskiej.

W czerwcu 2016 r. badacze zauważyli falę phishingowych wiadomości e-mail zawierających szkodliwe załączniki. E-maile te były wysyłane głównie do menedżerów najwyższego i średniego szczebla wielu organizacji. Wiadomości wydawały się pochodzić z banku w Zjednoczonych Emiratach Arabskich: wyglądały jak powiadomienie o płatności z banku z załączonym dokumentem SWIFT, w rzeczywistości jednak archiwum to kryło szkodliwe oprogramowanie.

Dalsze dochodzenie przeprowadzone przez analityków z Kaspersky Lab ujawniło, że wiadomości były najprawdopodobniej wysyłane przez ugrupowanie cyberprzestępcze śledzone przez badaczy firmy od marca 2015 r. Wygląda na to, że czerwcowe ataki to najnowsza operacja tej grupy.

Ukryte w załączniku szkodliwe oprogramowanie zostało stworzone w oparciu o komercyjny program spyware HawkEye, który jest sprzedawany w podziemiu cyberprzestępczym (tzw. sieć Darkweb), oferując szereg różnych narzędzi atakującym. Po zainstalowaniu gromadzi określone dane z komputera ofiary, w tym:

- teksty wprowadzane z klawiatury,

- dane ze schowka,

- dane uwierzytelniające serwer FTP,

- dane dotyczące kont z przeglądarek,

- dane dotyczące kont z klientów komunikatorów internetowych (Paltalk, Google Talk, AIM i inne),

- dane dotyczące kont z klientów poczty e-mail (Outlook, Windows Live mail i inne),

- informacje o zainstalowanych aplikacjach (np. Microsoft Office).

Dane te są następnie wysyłane do serwerów kontroli cyberprzestępców. Na podstawie analizy takich serwerów eksperci twierdzą, że większość ofiar to organizacje działające w sektorze przemysłowym i budowy maszyn, a pozostałe stanowią podmioty z branży transportowej, farmaceutycznej, produkcyjnej, firmy handlowe, organizacje edukacyjne i inne. Wszystkie te firmy posiadają cenne informacje, które można sprzedać na czarnym rynku – zysk finansowy to główny motyw działania osób odpowiedzialnych za operację Ghoul.

Operacja Ghoul to jedna spośród wielu kampanii, które są prawdopodobnie kontrolowane przez tę samą grupę. Grupa ta jest wciąż aktywna. „Według pradawnego folkloru ghul to zły duch, który ponoć żywił się ludzkim mięsem i polował na dzieci, pierwotnie demon mezopotamski. Obecnie termin ten jest niekiedy stosowany na określenie osoby chciwej i materialistycznej. Doskonale oddaje on charakter ugrupowania stojącego za operacją Ghoul. Jego głównym motywem jest chęć uzyskania korzyści finansowych w wyniku sprzedaży skradzionej własności intelektualnej oraz informacji biznesowych lub ataków na konta bankowe swoich ofiar. W przeciwieństwie do ugrupowań sponsorowanych przez rządy, które precyzyjnie wybierają swoje cele, zarówno omawiane tutaj, jak i podobne ugrupowania mogą zaatakować dowolną firmę. Mimo wykorzystywania raczej prostych szkodliwych narzędzi ich ataki są bardzo skuteczne. Dlatego firmy, które nie są przygotowane na rozpoznanie tych ataków, niestety mogą paść ich ofiarą” – powiedział Mohammad Amin Hasbini, ekspert ds. bezpieczeństwa IT, Kaspersky Lab.

W celu zapewnienia firmie ochrony przed atakiem w ramach operacji Ghoul – oraz innymi, podobnymi zagrożeniami – badacze z Kaspersky Lab zalecają stosowanie następujących środków bezpieczeństwa:

- Prowadzenie szkoleń dla personelu, które pozwolą odróżnić e-mail lub odsyłacz phishingowy od prawdziwych, wiarygodnych treści.

- Wykorzystywanie sprawdzonego rozwiązania bezpieczeństwa klasy korporacyjnej w połączeniu z rozwiązaniami do ochrony przed atakami ukierunkowanymi, które potrafią zidentyfikować ataki poprzez analizę anomalii sieciowych.

- Zapewnienie personelowi odpowiedzialnemu za bezpieczeństwo dostępu do najnowszych danych pozwalających na analizę zagrożeń, które będą stanowiły przydatne narzędzia zapobiegania i wykrywania ataków ukierunkowanych.