Robisz zakupy w Niemczech? 21 marca i 4 kwietnia uważaj na e-maile z fakturami

Kaspersky Lab informuje o długofalowej kampanii cyberprzestępczej, w ramach której do użytkowników wysyłane są sfałszowane faktury – głównie w języku niemieckim – zawierające szkodliwe programy. Niebezpieczne wysyłki prowadzone są cyklicznie, 4. i 21. dnia miesiąca.

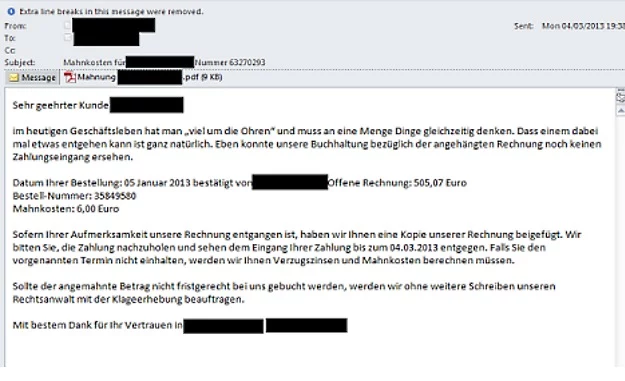

Wiadomości e-mail są wysyłane przez cyberprzestępców z wielu różnych kont pocztowych i zazwyczaj posiadają temat informujący o opóźnieniu w opłacie faktury lub przypominający o zbliżającym się terminie płatności. Tematy i treści tych wiadomości napisane są najczęściej w języku niemieckim. E-maile zawierają dokument PDF - z rzekomą fakturą - który w rzeczywistości jest szkodliwym programem. Jego zadaniem jest pobranie na komputer kolejnych zagrożeń zdefiniowanych wcześniej przez cyberprzestępców.

Jak dochodzi do infekcji?

Cyberprzestępcy włożyli wiele wysiłku w zamaskowanie szkodliwego programu wewnątrz wysyłanych plików PDF, a do infekcji dochodzi, gdy użytkownik otworzy załącznik w nieuaktualnionej wersji programu Adobe Reader. Szkodliwy PDF został przechwycony przez unikatową technologię ZETA Shield opracowaną przez Kaspersky Lab. Szkodliwy program odpowiedzialny za pobieranie kolejnych zagrożeń jest wykrywany przez produkty Kaspersky Lab jako Trojan.Win32.Yakes.cngh. Gdy szkodliwy program jest aktywny w systemie, na ekranie komputera mogą się pojawiać fałszywe, niemieckojęzyczne powiadomienia programu Adobe Reader.

Od kiedy aktywna jest ta kampania?

Pierwsze wiadomości zawierające sfałszowane, zainfekowane faktury wysyłane w języku niemieckim pojawiły się już w listopadzie 2012 r. Zaskakująca jest regularność, z jaką cyberprzestępcy wysyłają te e-maile - jest to 4 lub 21 dzień miesiąca. Mimo że znaczna większość najświeższej wysyłki (z 4 marca 2013 r.) pochodziła z niemieckich adresów IP, w poprzednich odsłonach kampanii wykorzystywano wiele innych lokalizacji, łącznie z Afryką Południową, Stanami Zjednoczonymi, Australią i Japonią.

"Wszystko wskazuje na to, że mamy do czynienia z dobrze zaplanowaną i przemyślaną kampanią, która nie zakończy się w najbliższym czasie" - ostrzega Ben Goodwood, ekspert z Kaspersky Lab. "Dlatego, jeżeli 21 marca lub 4 kwietnia - a także w kolejnych miesiącach - otrzymasz wiadomość e-mail z fakturą, potraktuj ją ze wzmożoną czujnością".

Przeszłość

Przeglądając nasze wcześniejsze informacje zwrotne, firma Kaspersky zauważyła podobne schematy w dniach 4 i 21 kilku miesięcy.

Luty 2013

21 lutego zablokowaliśmy ogromną liczbę e-maili zawierających bardzo podobny załącznik PDF. Tym razem w nazwach załączników znajdował się wyraz "Rechnung" (co oznacza "faktura") oraz data (np. Rechnung_201302.pdf oraz 2013_02rechnung.pdf). Nadawcy pochodzili z bardzo różnych państw, w tym z Afryki Południowej, Stanów Zjednoczonych, Australii i Japonii. Tym razem nazwy komputerów wymieniane w nagłówkach e-maili wyglądały na wygenerowane losowo (np. ydopsgf i bxahwdkw) i - co ciekawe - nagłówki zawierały również odwołanie do domeny zeus3.hostwaycloud.com.

Odszyfrowany JavaScript dla tego exploita był prawie identyczny z próbką powyżej, jednak szkodliwe oprogramowanie było pobierane z kilku adresów URL:

allgaeu-heimatwerk.de/biznessler/typo3/sysext/t3skin/host.exe

corcagnani.de/host.exe

kkc-hannover.de/modules/mod_search/helper.exe

capital-success.de/pg/helper.exe

Styczeń 2013

4 stycznia próbka miała nazwę Rechnung201301.pdf, a szkodnik był pobierany z następujących adresów URL:

kohnle-gros.de/css/styleneu.exe

fairdealshop.co.uk/modules/mod_newsflash/helper.exe

emct.org.uk/downloads/server-stats.exe

Listopad 2012

21 listopada próbka miała nazwę RECHNUNG000201211.pdf i pobierała szkodnika z:

rocketmou.se/stuff/corduroyshop/corduroyshop.exe

coachplay.co.il/mapa/images/mapa.exe