Ostrzeżenie dla korzystających z Androida - pojawiło się nowe zagrożenie

Użytkownicy Androida muszą zmierzyć się z kolejnym wyzwaniem - eksperci ostrzegają przed sprytnym oszustwem przygotowanym przez cyberzłodziei. W sieci pojawił się fałszywy sklep z popularnymi aplikacjami. Należy zachować czujność.

Grupa APT-C-23 pozostaje aktywna co najmniej od 2017. W kwietniu tego roku zaczęła wykorzystywać nową wersje oprogramowania szpiegującego, z pomocą którego infekuje smartfony swoich ofiar. Wirus w swoim nowym wydaniu wyposażony został w szereg funkcji, pozwalających śledzić aktywność użytkownika, m.in. poprzez nagrywanie zawartości ekranu, odczytywanie historii połączeń telefonicznych czy dostęp do powiadomień. Aby zmniejszyć ryzyko wykrycia wirus potrafi usuwać powiadomienia wbudowanych aplikacji odpowiedzialnych za bezpieczeństwo w niektórych modelach telefonów.

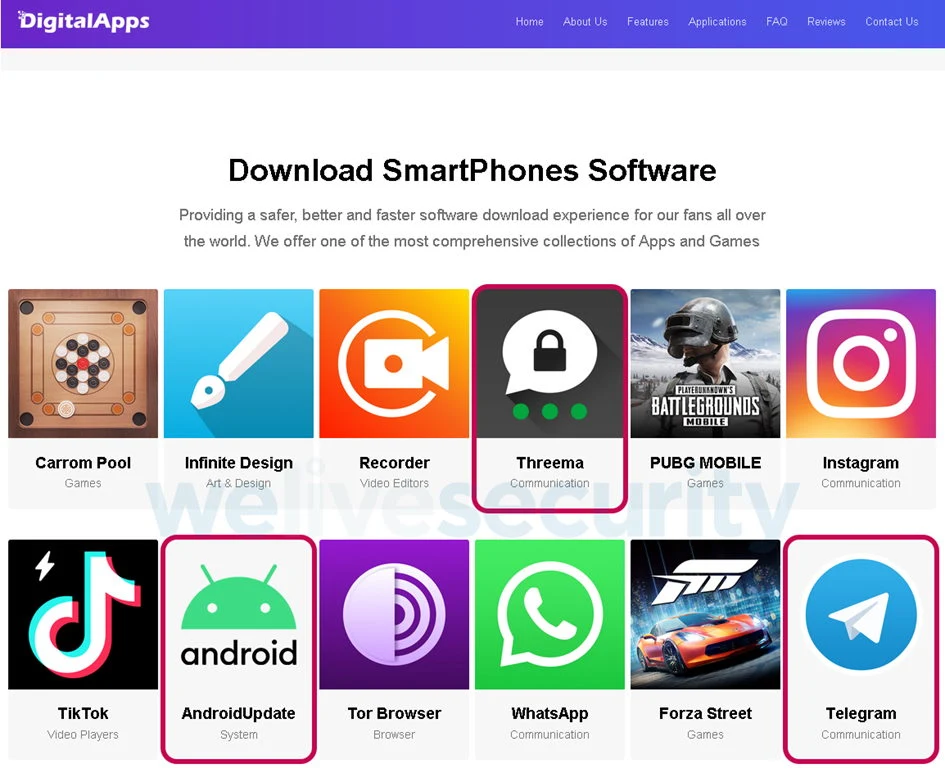

Badacze zwracają uwagę na interesujący mechanizm samej infekcji. Jednym z kanałów dystrybucji złośliwego oprogramowania ma być fałszywy sklep z aplikacjami, na którym umieszczono zainfekowane wersje popularnych aplikacji. W przypadku próbek zidentyfikowanych przez ESET przestępcy podszywali się m.in. pod komunikator Telegram, Threema i moduł aktualizacji systemu Android. Złośliwe aplikacje są przemieszane z linkami kierującymi do bezpiecznych wersji programów, najprawdopodobniej w celu uśpienia czujności ofiary. Co ciekawe, aby pobrać zainfekowane wersje, trzeba podać sześciocyfrowy kod z kuponu. Zdaniem badaczy ma to na celu ograniczyć rozprzestrzenianie się trojana wyłącznie do określonej grupy celów obranej przez cyberprzestępców.

Po instalacji złośliwa aplikacja prosi o uprawnienia do odczytywania powiadomień, sugerując, że jest to wymagane do poprawnego działania funkcji szyfrowania korespondencji, wyłączenia funkcji Play Protect (wbudowanego mechanizmu bezpieczeństwa systemu Android) oraz nagrywania ekranu, twierdząc, że potrzebuje uprawnień do używania bezpiecznego wideo chatu. W następnej kolejności instalowana jest prawdziwa wersja aplikacji, pod którą podszywa się wirus, a ten zaczyna działać w tle, zbierając dane o użytkowniku.

Jak wskazując eksperci, opisana wyżej ścieżka to prawdopodobnie jeden z kilku sposobów dystrybucji wirusa. Niezależnie jednak od ścieżki infekcji, jego działanie jest takie samo i pozwala uzyskać przestępcom niemal nieograniczony dostęp do zainfekowanego urządzenia.

W jaki sposób można uniknąć zagrożenia? - Nigdy nie instalować aplikacji spoza Sklepu Play, nie klikać w linki od nieznanych nadawców, korzystać z oprogramowania antywirusowego - to podstawy, ale w zdecydowanej większości przypadków wystarczą, by uchronić się nawet przed ukierunkowanymi atakami, takimi jak te stosowane przez grupę APT-C-23 - wyjaśnia Kamil Sadkowski z ESET.