Cyberprzestępcy atakują banki

Rok po ostrzeżeniu przed tym, że cyberprzestępcy zaczną stosować do okradania banków narzędzia typowe dla zaawansowanych ataków ukierunkowanych (APT), eksperci z Kaspersky Lab potwierdzili powrót kampanii Carbanak i zidentyfikowali dwie kolejne grupy działające w tym samym stylu: Metel oraz GCMan.

Ugrupowania te atakują organizacje finansowe, przeprowadzając ukradkowy rekonesans i wykorzystując spersonalizowany szkodliwy program wraz z legalnymi narzędziami oraz nowymi, innowacyjnymi oszustwami mającymi na celu kradzież pieniędzy.

Metel – kradzież 200 dolarów co minutę

Ugrupowanie cyberprzestępcze Metel ma w swoim repertuarze mnóstwo sztuczek, jest jednak szczególnie interesujące ze względu na niezwykle sprytny chwyt: przejmując kontrolę nad maszynami w banku, które mają dostęp do transakcji pieniężnych (np. call center banku lub komputery działu pomocy technicznej), gang może zautomatyzować wycofanie transakcji bankomatowych.

Możliwość wycofania transakcji powoduje, że stan środków na kartach debetowych pozostaje taki sam niezależnie od liczby przeprowadzonych transakcji bankomatowych. W zaobserwowanych dotychczas przypadkach grupa przestępcza kradnie pieniądze, jeżdżąc nocą po miastach w Rosji i opróżniając bankomaty należące do różnych banków, wykorzystując podczas tych akcji te same karty debetowe wydawane przez atakowany bank.

„Obecnie obserwujemy skrócenie fazy aktywnej cyberataku. Kiedy przestępcy staną się biegli w określonej operacji, będą potrzebowali zaledwie kilku dni lub tygodnia, aby zdobyć łup i uciec” – powiedział Siergiej Golowanow, główny badacz ds. bezpieczeństwa IT z Kaspersky Lab.

Podczas dochodzenia eksperci odkryli, że ugrupowanie Metel dokonuje wstępnej infekcji za pośrednictwem specjalnie spreparowanych phishingowych wiadomości e-mail, które zawierają szkodliwe załączniki, oraz pakietu szkodliwych programów Niteris wykorzystujących luki w zabezpieczeniach przeglądarki ofiary. Po przeniknięciu do sieci cyberprzestępcy wykorzystują legalne narzędzia, porywając lokalny kontroler domen, a następnie lokalizując i przejmując kontrolę nad komputerami wykorzystywanymi przez pracowników banku odpowiedzialnych za obsługę kart płatniczych.

Ugrupowanie Metel pozostaje aktywne i nadal prowadzone jest dochodzenie dotyczące jego działalności. Jak dotąd nie zidentyfikowano żadnych ataków poza Rosją. Wciąż jednak istnieją podstawy, aby sądzić, że infekcja ta jest znacznie bardziej rozpowszechniona, a bankom na całym świecie zaleca się, aby proaktywnie sprawdzały swoje systemy pod tym kątem.

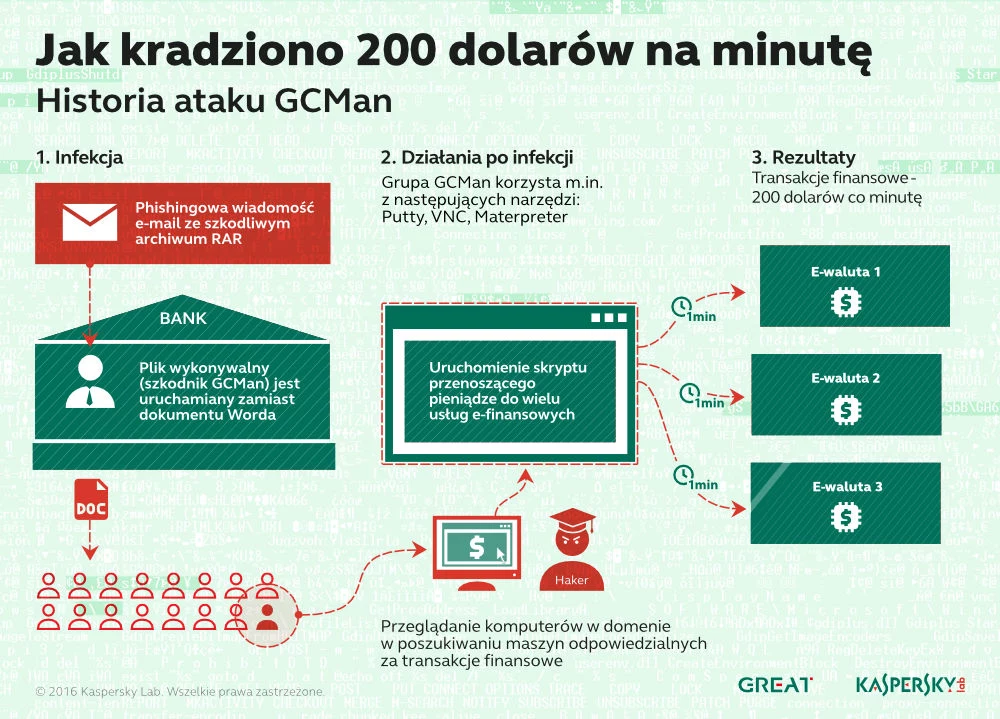

GCMan – atak prawie legalny

Wszystkie trzy zidentyfikowane gangi zwracają się w kierunku wykorzystywania w swoich oszustwach szkodliwego oprogramowania, któremu towarzyszy legalne narzędzie. Stoi za tym prosta idea – nie ma sensu tworzyć wielu spersonalizowanych szkodliwych modułów, gdy legalne programy mogą być równie skuteczne, a ponadto wzbudzają znacznie mniej podejrzeń.

Jednak pod względem ukradkowości ugrupowanie GCMan posuwa się jeszcze dalej: niekiedy jest w stanie skutecznie zaatakować organizację bez wykorzystywania w tym celu szkodliwego oprogramowania, używając jedynie legalnych aplikacji oraz narzędzi do testów penetracyjnych. W przypadkach zbadanych przez ekspertów, ugrupowanie GCMan wykorzystywało narzędzia Putty, VNC oraz Meterpreter do poruszania się wewnątrz sieci do momentu trafienia na maszynę, która może zostać wykorzystana w celu przelewania pieniędzy do serwisów obracających e-walutami bez alarmowania innych systemów bankowych.

W jednym z ataków zaobserwowanych przez Kaspersky Lab cyberprzestępcy „pozostawali” w sieci banku przez półtora roku, zanim rozpoczęli kradzież. Pieniądze przelewano w kwotach wynoszących około 200 dolarów, co stanowi górną granicę anonimowych płatności w Rosji. Co minutę aktywowany był szkodliwy skrypt powodujący przelanie kolejnej sumy na konta należące do zwerbowanych słupów. Zlecenia przeprowadzenia transakcji były wysyłane bezpośrednio do nadrzędnej bramki płatniczej banku i nie zostały odnotowane w żadnych wewnętrznych systemach banku.

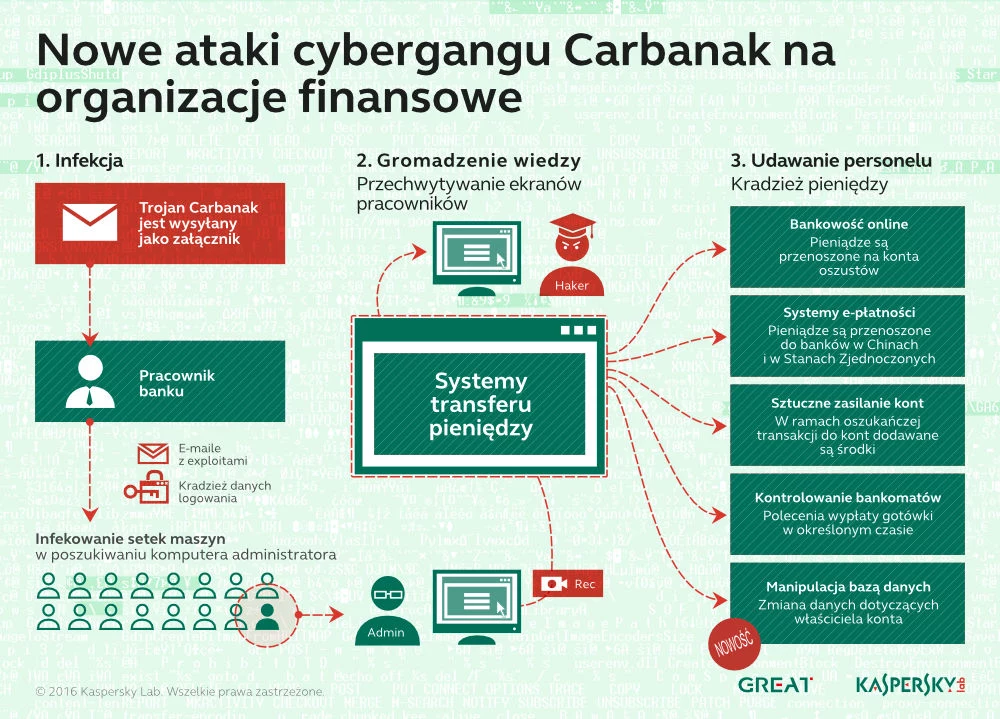

Carbanak 2.0 – powrót do korzeni

Wraz z dwoma nowymi cybergangami finansowymi eksperci z Kaspersky Lab zidentyfikowali ponowne wyłonienie się grupy Carbanak. Grupa używa tych samych narzędzi i technik, jednak pojawiły się różnice w profilu ofiar oraz innowacyjne sposoby wyprowadzania pieniędzy.

W 2015 r. cele ataków Carbanak 2.0 obejmowały nie tylko banki, ale również działy budżetowe i księgowe ofiar. W jednym z przypadków zaobserwowanych przez Kaspersky Lab cyberprzestępcy zdobyli dostęp do instytucji finansowej i próbowali zmienić dane uwierzytelniające właściciela dużej firmy. Informacje zostały zmodyfikowane w taki sposób, aby zwerbowany słup został wymieniony jako udziałowiec firmy.

„Ataki na instytucje finansowe, które zostały wykryte w 2015 r., wskazują na niepokojący trend polegający na agresywnym stosowaniu przez cyberprzestępców technik rodem z działań APT. Gang Carbanak był jedynie pierwszym z wielu: obecnie cyberprzestępcy szybko się uczą jak wykorzystywać nowe metody w swoich operacjach i coraz więcej z nich zamiast użytkowników atakuje bezpośrednio banki. Ich rozumowanie jest proste: to w bankach znajdują się prawdziwe pieniądze” – ostrzega Siergiej Golowanow. „Naszym celem jest pokazanie, jak i gdzie dokładnie mogą uderzyć cyberprzestępcy, aby ukraść pieniądze z organizacji finansowych. Mam nadzieję, że dowiadując się o nowych atakach, działy techniczne banków sprawdzą, jaki sposób chronione są ich wewnętrzne systemy”.