Jak zabezpieczyć komputer? Zacznij od hasła!

Użytkownik - admin, hasło - admin1. Przyjemne, łatwe do zapamiętania, wykorzystywane nawet na stronach rządowych. Takie hasła usprawniają logowanie do sieci lub poczty, lecz stwarzają również zagrożenie dla bezpieczeństwa danych i są łatwym celem dla włamywaczy komputerowych.

Od umiejętnego i bezpiecznego korzystania z sieci zależy poufność i zabezpieczenie dostępu do prywatnych danych przez osoby trzecie. Wyróżnia się trzy metody uwierzytelniania:

- coś co wiesz (hasła)

- coś co masz (token, karta magnetyczna)

- coś, czym się charakteryzujesz (odcisk linii papilarnych, siatkówka oka)

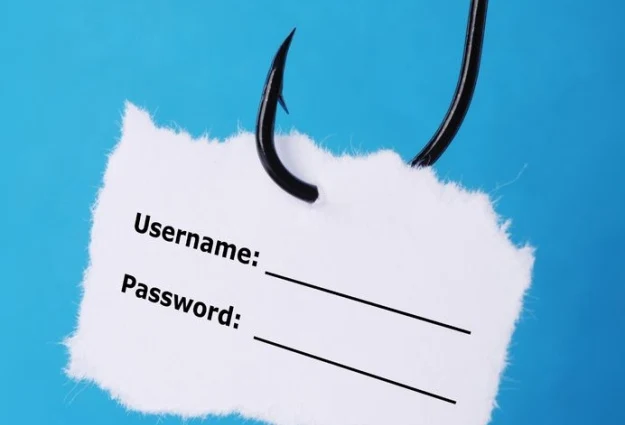

Skoncentrujmy się tylko na pierwszym, podstawowym sposobie zabezpieczania - hasłach. W momencie logowania identyfikacja polega na podaniu nazwy użytkownika (informacji jawnej) oraz hasła (informacji tajnej). Prawidłowe wprowadzanie obu danych umożliwia zalogowanie się do sieci. Wynika stąd prosta zasada - im trudniejsze hasło, tym większy problem dla włamywacza, który chce je złamać. Dlaczego więc użytkownicy sieci w rubryce hasła wciąż wpisują - "admin1" lub "123456"?

Otwarte drzwi dla złodzieja

Pomysłowość hakerów i umiejętne wykorzystywanie przez nich programów stanowią tylko jedną z przyczyn masowego wycieku danych. Zdecydowanie groźniejsza jest działalność samych użytkowników komputerów/sieci, którzy dla własnej wygody lub z braku wiedzy nie zabezpieczają dostępu do poufnych informacji. Co gorsza, gdy już to robią, to w niewłaściwy sposób.

"Doświadczenia wskazują, że hasła są bardzo słabym ogniwem systemu bezpieczeństwa. Przy ich tworzeniu użytkownicy kierują się tym, żeby były łatwe, zapadające w pamięć, wykorzystują słowa, wyrażenia znajdujące się w słownikach" - mówi Krzysztof Sidorowski, ekspert Serwisu Strefa Napraw. Dodaje również, że większość haseł pozostaje taka sama od momentu powstania. Użytkownik stwarza co najwyżej 2-3 uniwersalne hasła, i w zależności od strony używa jednego z nich. "Nagminnym działaniem jest zapisywanie haseł na samoprzylepnych kartkach, które lądują obok komputera, dając możliwość wglądu do nich innym osobom np. w miejscu pracy" - dodaje. Czasami do używanego przez nas "uniwersalnego" słowa - hasła dodajemy wielką literę na początku oraz cyferki typu 123 lub nawet tylko 1, ponieważ wymaga tego od nas sam program zarządzający zabezpieczeniem.

Co wpisujemy najchętniej?

Jakie hasła pojawiają się w głowach użytkowników sieci najczęściej? "Szeroko wykorzystywane są proste kombinacje klawiszowe typu "123456", "qwerty", "qazwsx" lub wspomniany "admin1". Popularnymi hasłami są także imiona i ich zdrobnienia, wulgaryzmy, daty urodzin partnerów, dzieci, zwierząt, a także rzeczowniki typu "polska", "miłość", "sex" - wymienia Krzysztof Sidorowski. Co więcej, ustawiane hasło uzależnia się od miejsca, do którego chcemy się zalogować. A zatem jeśli jest to komputer firmowy to hasłem może okazać się nazwa firmy, jeśli portal muzyczny - nazwa ulubionego zespołu, portal filmowy - ulubiony film.

Kilka istotnych wskazówek

Przy tworzeniu haseł warto wykorzystywać wszystkie możliwe znaki, a więc wielkie i małe litery, cyfry, symbole. Ważną kwestią jest także odpowiednia długość hasła.

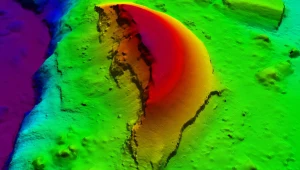

"Obecnie minimalna ilość znaków wynosi 8, maksymalna zaś 20. Więcej znaków daje więcej kombinacji, a zatem stwarza wyzwanie dla hakera, chcącego dostać się zasobów naszego komputera" - stwierdza Krzysztof Sidorowski i opisuje także najczęstsze metody pozyskiwania haseł przez hakerów: "Najpopularniejszym sposobem jest tzw. brutal force - czyli wypróbowywanie przez odpowiedni program (np. Brutus) wszystkich możliwości kombinacji haseł, w zależności od jego długości. Nieco bardziej wyrafinowana jest metoda słownikowa, która bazuje na wpisywaniu przez program konkretnych słów, a nie sprawdzaniu znaku w każdej kombinacji. Pewnym rozwinięciem brutal force jest metoda tęczowa, która w skrótowy sposób zapisuje wypróbowane już hasła, oszczędzając w ten sposób moc obliczeniową komputera i skracając czas łamania zabezpieczenia".

Metody obrony przed hakerami

Oprócz tworzenia długich i skomplikowanych haseł istnieją także inne sposoby obrony przed hakerami, zarówno ze strony użytkownika, ale także samego systemu. "Ciekawym wyjściem jest wykorzystywanie uruchamianej w akcesoriach klawiatury ekranowej. Na monitorze pojawia się wirtualna klawiatura, a poszczególne znaki, wpisuje się poprzez kliknięcie w nie myszką. W ten sposób programy szpiegujące (keyloggery) nie mogą namierzać jakich klawiszy używaliśmy przy wprowadzaniu hasła".

Inną metodą jest stosowanie haseł jednorazowych - generowanych przez tokeny lub używanie menadżerów haseł (np. KeePass) - specjalnych aplikacji, które przechowują w bazie danych loginy i hasła do wykorzystania. "Rozwiązuje to problem zapominania ich przez użytkowników. Wszystkie dane znajdują się w jednym miejscu, a dostęp do nich ma tylko osoba, która posiada odpowiedni plik-klucz, który można nosić w pamięci flash. Najlepiej jednak co jakiś czas zmieniać hasła" - mówi Sidorowski.

Odpowiednie mechanizmy obronne wypracowują też same systemy, do których się logujemy. "W momencie tworzenia haseł system kontroluje czy nie są one zbyt krótkie lub proste i wymusza na użytkowniku ich zmianę. Innym sposobem obrony jest blokowanie dostępu użytkownikowi po trzech nieudanych próbach wprowadzenia hasła lub wylogowywanie go z systemu jeśli przez kilka minut notuje brak aktywności" - dodaje ekspert.

Podsumowując, pamiętajmy, że w stu procentach zabezpieczenie się przed włamaniami do naszego komputera na poziomie użytkownika graniczy z niemożliwym. Jednak, żeby zmniejszyć ryzyko przestrzegajmy kilku prostych zasad.

- Nie stosuj haseł domyślnych

- Nie używaj tzw. jednego dyżurnego hasła (modyfikowanego w zależności od wymogów systemu bezpieczeństwa danego portalu lub programu)

- Zmieniaj hasła przynajmniej co kilka miesięcy

- Nie używaj w hasłach słów bezpośrednio kojarzących się z użytkownikiem

- W miarę możliwości korzystaj z haseł jednorazowych (np. tzw. tokenów.)

- Solidną ochronę zapewniają firmy, specjalizujące się w zabezpieczeniu komputerów, sieci, aplikacji przed osobami niepowołanymi. Większość serwisów wykonuje taką usługę. Oczywiście różnią się one metodami i skutecznością oraz co za tym idzie ceną.