Ransomware atakuje system Apple

Wielu użytkowników systemu Mac OS zakłada, że ich komputery nie są narażone na ataki ransomware. To nadmiernie optymistyczne podejście.

Specjaliści z firmy Fortinet odkryli właśnie kolejne oprogramowanie z kategorii Ransomware-as-a-service (RaaS), w którym wykorzystano portal działający obecnie w sieci TOR. W tym wypadku ciekawsze jest jednak to, że cyberprzestępcy atakują system operacyjny inny niż Windows. Może to być pierwszy raz, kiedy RaaS dotyczy Mac OS.

MacRansom nie jest łatwo dostępny z poziomu portalu. Aby zbudować ransomware należy skontaktować się z jego autorami, którzy przedstawiają się w następujący sposób:

„Jesteśmy inżynierami Yahoo i Facebooka. Podczas lat pracy jako badacze cyberzabezpieczeń odkryliśmy, że brakuje zaawansowanych malware’ów skierowanych do użytkowników MacOS. Ponieważ w ostatnich latach produkty firmy Apple zyskują na popularności, to – według naszych badań – więcej osób niż kiedykolwiek wcześniej przenosi się na oprogramowanie Mac OS. Wierzymy, że ludzie potrzebują takich programów, dlatego udostępniliśmy te narzędzia bezpłatnie. W przeciwieństwie do większości hakerów w darknecie jesteśmy profesjonalistami z dużym doświadczeniem w rozwoju oprogramowania i rozległymi zainteresowaniami w prowadzeniu obserwacji. Możesz polegać na naszym oprogramowaniu, jak miliardy użytkowników na całym świecie polegają na naszych produktach w clearnecie”.

Autorzy MacRansom opisali także jego najważniejsze cechy:

1. Niewidoczność – obecność oprogramowania całkowicie niewidoczna dla przeciętnego użytkownika Mac do zaplanowanego czasu uruchomienia

2. Szyfrowanie nie do złamania – 128-bitowy algorytm szyfrowania nie pozostawia ofierze innej możliwości niż zakupienie klucza deszyfrującego

3. Dyskrecja – raz zainstalowane oprogramowanie nie pozostawi śladów, które mogą być związane z tobą. Może ono zostać skonfigurowane tak, aby uruchomiło się w dowolnym momencie w przyszłości lub gdy zostanie podłączony zewnętrzny nośnik danych.

4. Szybkość – wszystkie pliki ofiary zostaną zaszyfrowane w mniej niż minutę

Wskazują również, dla kogo to oprogramowanie jest przeznaczone:

- Dla osób, które chcą dyskretnie zemścić się na innym użytkowniku systemu Mac

- Dla osób, które chcą w łatwy sposób zarobić pieniądze od niespodziewających się niczego członków rodziny, przyjaciół, znajomych, kolegów ze szkoły

Autorzy ransomware tłumaczą także: „Jeśli nie masz odpowiednich umiejętności z zakresu inżynierii społecznej, tak aby nakłonić twój cel do pobrania i kliknięcia w plik wykonywalny, musisz mieć fizyczny dostęp do jego Maca. Możemy też sprawić za dodatkową opłatą, aby program można było przesłać funkcją AirDrop i pocztą elektroniczną”.

Oraz opisują, jak działa cały proces:

1. Wyślij do nas emaila z następującymi wiadomościami:

- Ilość bitcoinów, które ofiara miałaby zapłacić – minimum o równowartości 500 USD

- Najwcześniejszy czas, w którym chciałbyś uruchomić program

- Czy chciałbyś, aby program został uruchomiony, kiedy podłączony zostanie zewnętrzny nośnik, jak np. dysk USB

2. Wygenerujemy program i wyślemy go do ciebie mailem, musisz pobrać go za pomocą przeglądarki TOR

3. Przenieś go na dysk USB

4. Uzyskaj dostęp do komputera Mac ofiary i uruchom program

5. Upewnij się, że zobaczysz komunikat „Done” przed zamknięciem okna

6. Wrócimy do ciebie jak tylko otrzymamy płatność na odpowiednie konto bitcoin

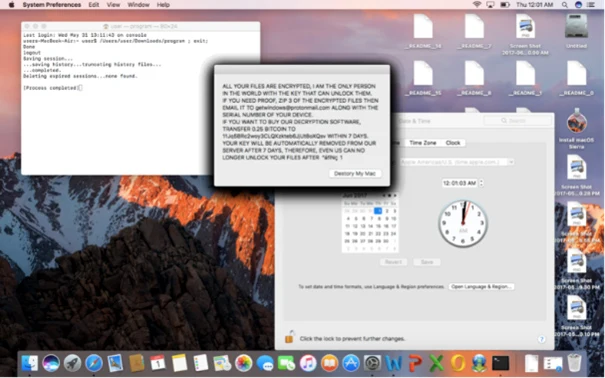

Kliknięcie przycisku „Otwórz” powoduje zgodę na uruchamianie programu ransomware, które następnie wymaga zapłacenia 0,25 bitcoina (ok. 700 USD) okupu i kontaktu ofiary z getwindows@protonmail.com w celu odszyfrowania plików.

Podsumowanie

Nowe ransomware przeznaczone na system Mac OS należą do rzadkości. Nawet jeśli są znacznie mniej zaawansowane od nowoczesnych ransomware skierowanych na Windows, to i tak pozwalają na zaszyfrowanie plików ofiary, uniemożliwiając do nich dostęp i powodując znaczne szkody.

Nie ma idealnych sposobów na zapobieganie atakom ransomware. Ich skutki można minimalizować, wykonując regularnie kopie zapasowe ważnych plików, dbając o utrzymywanie aktualności systemu i ostrożnie podchodząc do plików pochodzących z nieznanych źródeł.

Każdy chętny do skorzystania z programów Ransomware-as-a-service musi pamiętać, że nie ma zapewnionej gwarancji anonimowości. "Użytkownicy mają coraz większą świadomość problemu, a dostawcy zabezpieczeń wciąż ulepszają metody wykrycia złośliwego oprogramowania" – mówi Jolanta Malak, regionalny menedżer sprzedaży Fortinet na Polskę, Białoruś i Ukrainę. "Łatwy na pozór zarobek, jakim może się wydawać skorzystanie z modelu RaaS może skończyć się szybkim wykryciem popełnionego przestępstwa i pobytem za kratkami" - dodaje.