,,Rozwiązanie dla Tybetu” – atak podczas szczytu G20

Uczestnicy szczytów G20 zwykle stawali się celem dla cyberprzestępców. Nie inaczej było podczas tegorocznego szczytu, który odbył się w miniony weekend w Brisbane w Australii. Eksperci z firmy Eset zidentyfikowali konia trojańskiego Gh0st RAT, który był rozsyłany w wiadomości mailowej do zwolenników sprawy Tybetu. Jego celem było przejęcie kontroli nad zainfekowanym komputerem.

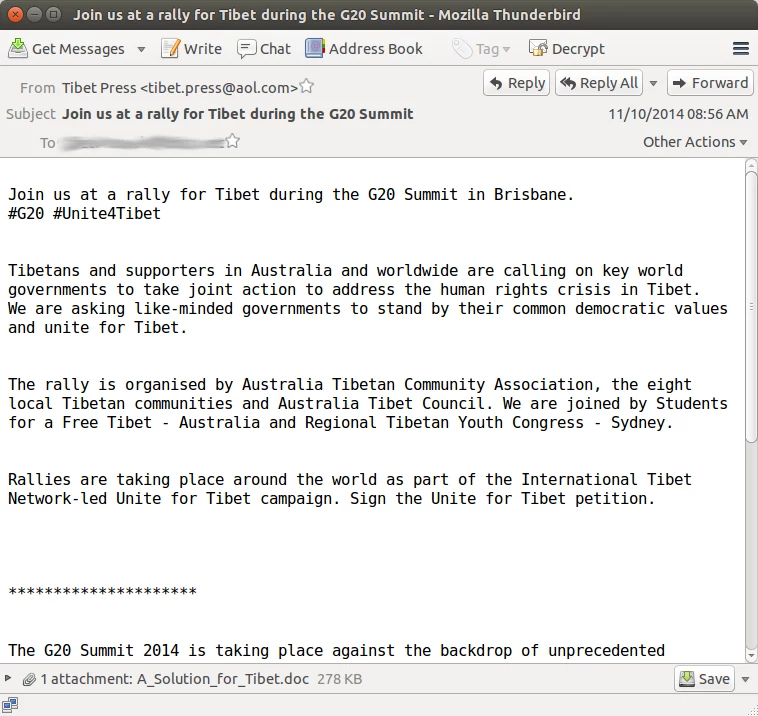

Opisywany przypadek jest przykładem tzw. ataku targetowanego, czyli ataku skierowanego do konkretnego odbiorcy lub instytucji. Ofiary otrzymały e-mail z tematem ,,Dołącz do nas na wiecu dla Tybetu podczas Szczytu G20" (,,Join us at rally for Tibet during the G20 Summit”), który zawierał zainfekowany dokument Word.

Analitycy zaobserwowali, że złośliwa zawartość pliku o nazwie ,,A_Solution_for_Tibet.doc” służy do wykorzystania luki CVE-2012-0158 w Microsoft Word, by następnie zagnieździć zagrożenie Gh0st RAT na komputerze ofiary. Po instalacji, koń trojański łączy się z serwerem cyberprzestępcy (Command and Control Center), który pośredniczy w zdalnym sterowaniu zainfekowanym komputerem. Jak podkreślają eksperci, ataki targetowane są obecnie bardzo często wykorzystywane przez cyberprzestępców. Jak chronić się tego typu niebezpieczeństwem? Po pierwsze, nie należy otwierać załączników, które zostały wysłane przez nieznanych nadawców. Ważne jest również, by aktualizować na bieżąco oprogramowanie i aplikacje w celu załatania ewentualnych podatności. Należy również wyposażyć swój komputer w rozwiązanie antywirusowe.