Pięć wirusów komputerowych wszech czasów

Paraliżują systemy rządowe i wojskowe, atakują firmy i wykradają nasze dane. Najdroższy przyniósł nawet 10 miliardów dolarów strat . Wirusy i inne rodzaje złośliwego oprogramowania (tzw. malware) to od dziesięcioleci rosnące zagrożenie – tylko w 2017 roku liczba ataków ransomware zwiększyła się o ponad 400 proc. w porównaniu do poprzedniego roku. Jakie wirusy wyrządziły największe szkody?

"Pierwsze wirusy powstały we wczesnych latach siedemdziesiątych . Na początku rozprzestrzeniały się przez dyskietki, a nastolatki pisały je dla zabawy w piwnicy rodziców. W ciągu ostatnich kilku dekad z niewinnych i nieszkodliwych eksperymentów stały się źródłem dochodów zorganizowanych grup przestępczych, szerząc się za pośrednictwem stron internetowych, reklam, linków czy załączników w e-mailach" – mówi Karolina Małagocka, ekspert ds. prywatności w firmie F-Secure.

Oto pięć wirusów komputerowych wszech czasów.

Walker - rok 1992

Modelowy przykład złośliwego oprogramowania swoich czasów. Po zainfekowaniu komputera wirus wyświetlał na ekranie animację chodzącego mężczyzny. Pomysłowy, ale niegroźny - podobnie jak Delyrium, który wstrząsał ekranem, Q Casino, który zmuszał użytkownika do zagrania w ruletkę o dane z dysku czy Creeper publikujący komunikat "Jestem Creeper: złap mnie, jeśli potrafisz".

Slammer/SQL Slammer - rok 2003

Wirus pojawił się w 2003 roku i ustanowił niepobity do dzisiaj rekord szybkości rozprzestrzeniania się złośliwego oprogramowania. W szczytowym momencie ataku podwajał liczbę zainfekowanych komputerów co 8,5 sekundy, a zainfekowanie 75 000 serwerów zajęło mu jedynie około 10 minut . Generując ogromny ruch w sieci, sparaliżował m.in. Bank of America, serwery obsługujące numer alarmowy 911 w Seattle czy elektrownię atomową w Ohio i spowodował straty szacowane na ponad miliard dolarów .

Fizzer - rok 2003

Fizzer to pierwszy wirus stworzony przez zorganizowaną grupę przestępców w celach zarobkowych. Nie stanowił zagrożenia dla dysków twardych, ale przejmował kontrolę nad pocztą elektroniczną, rozsyłając na wszystkie adresy z listy kontaktów spam i blokując serwery. Rozprzestrzeniał się niezwykle szybko poprzez załącznik e-maila, automatycznie generując treść oraz temat wiadomości spośród kilkunastu dostępnych wersji.

Stuxnet – rok 2010

W branży cyberbezpieczeństwa często mówi się o czasach przed Stuxnetem i po nim. Wirus jest najważniejszym z przykładów malware’u rządowego – Stany Zjednoczone użyły go jako broni w operacji militarnej wymierzonej w program nuklearny Iranu. Nośnikiem wirusa był pendrive jednego z pracowników. Po instalacji Stuxnet wyszukiwał konkretny sterownik i zmieniał jego ustawienia, doprowadzając np. do przyspieszenia pracy wirówek w zakładzie wzbogacania uranu w Natanz i ich zniszczenia. Czasowo unieruchomił niemal 1000 z 5000 wirówek i opóźnił irański proces wzbogacania uranu o około 1,5 roku .

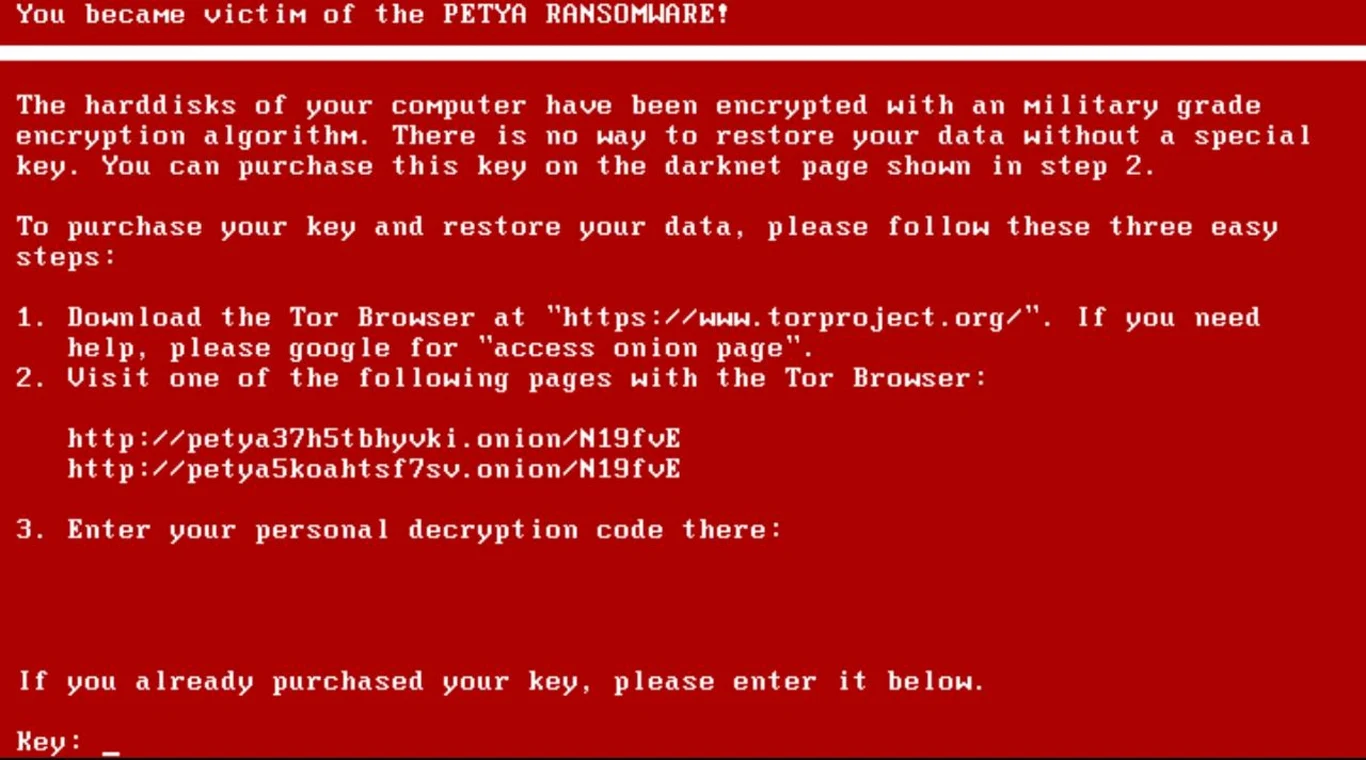

Petya/Not Petya – rok 2017

To najdroższy w historii pojedynczy incydent związany z cyberbezpieczeństwem – kosztował więcej, niż jakikolwiek wyciek danych czy atak hakerów. Według szacunków, straty firm na całym świecie wyniosły nawet 10 miliardów dolarów. Złośliwe oprogramowanie Petya blokowało zainfekowane urządzenia, żądając 300 dolarów w bitcoinach za ich odzyskanie. Wirus spowodował awarię systemów komputerowych m.in. Rady Ministrów Ukrainy i tamtejszego Banku Narodowego, rosyjskiego banku centralnego, koncernu naftowego Rosnieft, a nawet monitoringu promieniowania nieczynnej elektrowni atomowej w Czarnobylu.

Jak chronić się przed wirusami?

"Kluczem jest profilaktyka, czyli korzystanie z programów antywirusowych, a także dbanie o odpowiednie nawyki związane z tzw. cyberhigieną. Obejmują one m.in. dokładne czytanie e-maili, nieotwieranie załączników od nieznanych nadawców, a także stosowanie silnych i unikalnych haseł dla każdego serwisu z osobna. Konieczne jest również regularne aktualizowanie systemu oraz oprogramowania, a także pobieranie aplikacji tylko z zaufanych źródeł. Aby nie stracić danych w razie zainfekowania urządzenia, dobrze jest wykonywać regularne kopie zapasowe" – wskazuje Karolina Małagocka.