Inteligentny dom: eksperci radzą, jak skutecznie chronić się przed cyberatakami

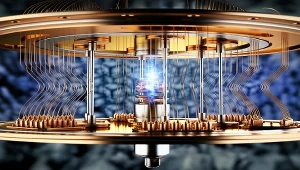

W mieszkaniach znajduje się coraz więcej gadżetów podłączonych do Internetu. Z jednej strony podwyższają one komfort życia domowników, z drugiej, stanowią furtkę dla różnych ataków cybernetycznych. Specjaliści z firmy Bitdefender przygotowali krótki przewodnik instruujący jak zabezpieczyć inteligentny dom przed cyberatakami.

Systemy elektroniczne, które zamieniają nasze mieszkania w tzw. inteligentne domy zyskują na popularności. Pozwalają za pomocą aplikacji lub portalu internetowego kontrolować ogrzewanie, chłodzenie, oświetlenie, zamki drzwiowe, kamery monitorujące, systemy alarmowe, a także inne urządzenia, z których na co dzień korzystamy.

Zdaniem ekspertów obecny poziom zagrożenia cyberatakami na inteligentne domy jest stosunkowo niski. Nie oznacza to jednak, że się one nie zdarzają. Wystarczy przypomnieć sobie głośny atak hakerów z 2016 roku na dwa inteligentne apartamenty w Finlandii, który zablokował system ogrzewania oraz dostawę ciepłej wody. Jak zatem zabezpieczyć się przed tego rodzaju zagrożeniami?

1. Zmieniajmy hasło administratora

Sfera Internetu Rzeczy obejmuje coraz szerszą grupą przedmiotów łączących się z globalną siecią. Co ciekawe, to właśnie routery i kamery IP (dozorowe, elektroniczne nianie itp.) należą do najbardziej wrażliwych na ataki hakerów urządzeń. Oba produkty są dostarczane z hasłami administratora ustalonymi przez dostawcę. Istnieje jednak duża szansa, że domyślne hasło jest dostępne w Internecie, aby można go byłoby znaleźć za pomocą odpowiedniego zapytania. Jeśli nie zmienimy tego hasła, ktoś może zdobyć dane uwierzytelniające i przejąć kontrolę nad urządzeniem. Problem ten dotyczy też innego sprzętu - telewizorów, termostatów czy lodówek. W związku z tym niezależnie od tego czy konfigurujemy nowy bądź już używany produkt, wybierzmy własne, niepowtarzalne hasło, które zawiera znaki specjalne.

2. Zbudujmy sieć dla gości

Jeśli konfigurujemy urządzenie po raz pierwszy i nie mamy pewności, jak się zachowuje lub jakie ukryte funkcje posiada, najlepiej skonfigurować je w sieci dla gości. W rzeczywistości najbardziej rozsądnym krokiem jest uznanie wszystkich przedmiotów IoT za niezaufane i umieszczenie ich w odosobnionej sieci.

3. Wyłączajmy niepotrzebne funkcje

Nowoczesny sprzęt domowy oferuje multum funkcji, ale tak naprawdę większość z nich jest niewykorzystywana. Jeśli ich nie potrzebujemy, najlepiej postarać się o ich wyłączenie. W tym celu odnajdujemy i zamykamy kolejne otwarte porty TCP/UDP, porty szeregowe i monity o hasło, niezabezpieczone połączenia radiowe lub dowolny rodzaj niezaszyfrowanej komunikacji.

4. Monitorujmy urządzenia pod kątem nietypowego zachowania

Niektóre luki w zabezpieczeniach są naprawiane przez dostawców zbyt późno, a czasami funkcjonują przez lata. Najlepszych sposobem na ich wykrycie jest sprawdzenie działania sprzętu pod kątem nieprawidłowości. Jeśli istnieją jakiekolwiek powody, by sądzić, że urządzenie nie działa tak jak powinno, należy odłączyć jego połączenie internetowe i skontaktować się z dostawcą.

5. Aktualizujmy urządzenia IoT

Skuteczną metodą na zapewnienie bezpieczeństwa jest ciągła aktualizacja inteligentnych urządzeń domowych. Jeśli dostawca jest na bieżąco z pojawiającymi się w oprogramowaniu lukami, istnieje bardzo duże prawdopodobieństwo, że uprzedzi i zablokuje napastników. Niestety, problem polega na tym, iż wielu producentów traktuje z dużą beztroską bezpieczeństwo swoich produktów. Dlatego przy zakupie urządzeń warto wybierać renomowane marki, które dostarczając terminowe aktualizacje produktów.

6. Korzystajmy z "zaufanego" routera

Kluczową rolę w domowej sieci spełnia router, będący bramą dla przychodzącego i wychodzącego pakietu danych. Nie bez powodu jest on głównym celem hakerów, którzy chcą się dostać do domowej sieci. Niektórzy sprzedawcy routerów umieszczają zabezpieczenia bezpośrednio w swoich produktach. Rozważmy zatem wybór inteligentnego routera z zainstalowaną platformą bezpieczeństwa IoT, niezależnie od tego, czy jest to router komercyjny, czy ten od dostawcy usług internetowych (ISP).