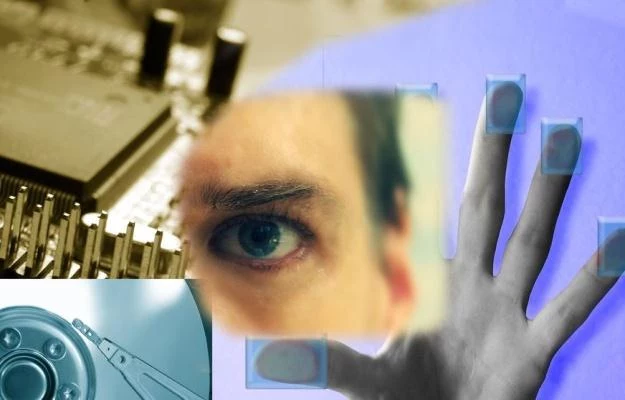

Cyberwojna stała się rzeczywistością

Ostatni raport o zagrożeniach firmy F-Secure przedstawia zmieniający się krajobraz bezpieczeństwa informatycznego, w którym tradycyjne zagrożenia ze strony wirusów i złośliwego oprogramowania ustępują pola zorganizowanym cyberatakom dokonywanym na zlecenie rządów.

Zdaniem Mikko Hypponena (Chief Research Officer w F-Secure) robak Stuxnet to "nowa jakość" wśród złośliwego oprogramowania. Najnowszy raport relacjonuje ponadto stan bezpieczeństwa informatycznego w pierwszej połowie 2012 r. Dokument opisuje wirusy i złośliwe oprogramowanie biorące na cel użytkowników indywidualnych, nowe zagrożenia dla systemu Mac OS, a także przewiduje zwiększenie liczby ataków dokonywanych przy pomocy oprogramowania typu ransomware, które udaje interwencję organów ścigania.

Zespół Laboratorium F-Secure szacuje, że stworzenie robaka Stuxnet zajęło 10 osobolat. Taki nakład pracy wskazuje, że cyberwojna stała się realnym sposobem prowadzenia polityki międzynarodowej, który może z powodzeniem zastąpić tradycyjne metody, takie jak dyplomacja czy bojkoty.

Maki bez immunitetu

Wydarzenia pierwszej połowy roku potwierdziły doniesienia o zagrożeniach dla komputerów pracujących pod kontrolą systemu Mac OS. Głośnym echem odbiła się epidemia nowych wersji trojana Flashback, który infekował złośliwym oprogramowaniem zaatakowane witryny internetowe, wykorzystując luki w zabezpieczeniach środowiska Java.

- Maki są bardzo popularnym sprzętem na uczelniach wyższych, i to właśnie te placówki ucierpiały najbardziej. Eksperci zajmujący się bezpieczeństwem informatycznym na Oksfordzie oceniają, że atak Flashbacka był prawdopodobnie największą epidemią komputerową od czasu pojawienia się robaka Blaster, który w 2003 roku wziął na cel pecety wyposażone w system Windows - mówi Sean Sullivan, Doradca ds. Bezpieczeństwa w F-Secure.

Trojany bankowe, ataki w systemie Android i inne zagrożenia

Wśród pozostałych zagrożeń internetowych, jako szczególnie niebezpieczne wymienić można różnorodne wersje trojana Zeus. Jest to program, który atakuje użytkowników serwisów bankowych, wykorzystując mechanizmy śledzenia haseł wpisywanych na komputerze użytkownika (keylogging) oraz przechwytywania danych wysyłanych przez przeglądarkę (form grabbing). Skutki jego działania były szczególnie dotkliwe w niektórych regionach USA. Pojawiły się też nowe wersje konia trojańskiego SpyEye, który potrafi niezauważenie opróżnić konto logującego się w serwisie bankowości elektronicznej użytkownika.

Można mówić o swoistym renesansie oprogramowania typu ransomware, które - zgodnie z przewidywaniami - stanowić będzie poważne zagrożenie również w drugiej połowie bieżącego roku. Szczególnie często pojawiały się przypadki blokowania przeglądarek przez "policję" z powodu rzekomej "nielegalnej" działalności w sieci, połączonego z wezwaniem do zapłaty "mandatu" za pomocą jednorazowej karty płatniczej albo w inny, gwarantujący anonimowość, sposób.

Ataki skierowane przeciwko smartfonom najczęściej dotyczyły urządzeń z systemem Android. Zagrożenia obejmowały niechciane oprogramowanie w rodzaju Steware.A i DroidRooter.F, a także oprogramowanie szpiegowskie, np. Adboo.A. Do zainfekowania urządzenia o danej konfiguracji wystarczy wejście na zarażoną stronę internetową.

- Jak do tej pory, w 2012 roku nie odnotowaliśmy spadku natężenia ataków wirusów i złośliwego oprogramowania. Najlepszą ochroną przed takimi zagrożeniami jest posiadanie uaktualnionego oprogramowania antywirusowego na wszystkich urządzeniach - mówi Mikko Hypponen.