Hakerzy udają znaną firmę kurierską

Jeżeli nie czekacie na kuriera, a otrzymaliście informacje o próbie doręczenia przesyłki - wzmóżcie swoją czujność! Do ekspertów z G DATA Security Labs trafiła nowa, mało innowacyjna, kampania spamowa dystrybuująca zagrożenie szyfrujące o nazwie Crypt0L0cker. Hakerzy zgłaszają się do nas udając firmę kurierska DPD.

Spam jest bardzo podobny do tego używanego w kampanii, w której cyberprzestępcy podszywali się pod znanego dostawcę energii elektrycznej i rozsyłali fałszywe faktury za prąd. Tym razem hakerzy zgłaszają się do nas udając firmę kurierska DPD. Mail informuje atakowaną osobę o nieudanej próbie doręczenia przesyłki. Kurier o mało spotykanym imieniu WIELISŁAW, rzekomo nie zastał nas pod wskazanym adresem.

Zatrzymajmy się na chwilę w tym miejscu. Wielisław to staropolskie imię oznaczające „tego, który pragnie sławy”. Czyżby twórcy ataku liczyli nie tylko na finansową korzyść lecz także na uznanie wśród tzw. „bad guys”? Możemy tylko przypuszczać, że hakerzy mają parcie na szkło.

Wiadomość nie pozbawiona jest częstych w takich kampaniach błędów i literówek. To pierwszy sygnał ostrzegawczy, bo żadna firma nie pozwala sobie na taką ilość pomyłek. W pasku nadawcy widnieje adres pi**up@dpdpl.com , który mniej spostrzegawczym użytkownikom może wydawać się podobny do oryginalnej strony firmy. To kolejne ostrzeżenie. Jeżeli zatem otrzymaliście taką wiadomość, pod żadnym pozorem nie wykonujcie kolejnych opisanych tu czynności!

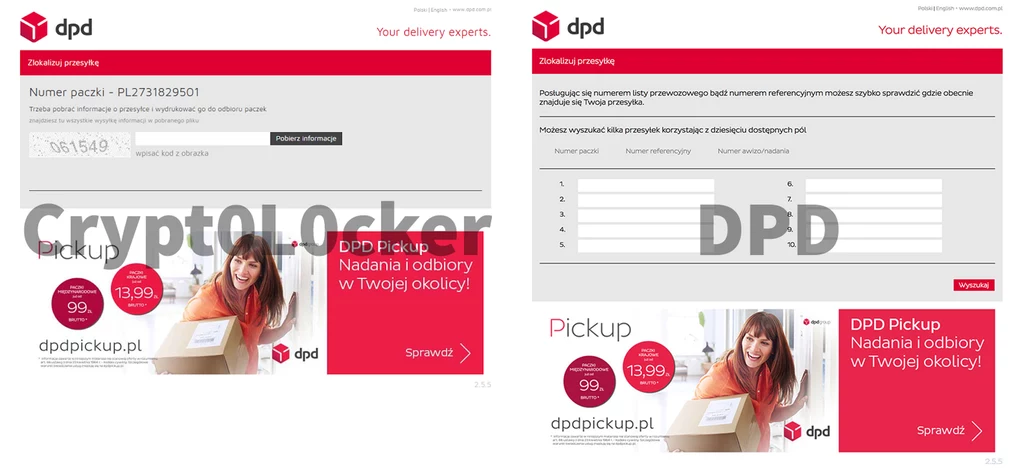

Po kliknięciu w odnośnik przenosimy się na stronę, której twórcy nie uchronili się od błędów. Cyberprzestęcpy przygotowali całkiem udaną kopie oryginalnej podstrony do śledzenia paczek DPD. Mamy małe różnice jeżeli chodzi o czcionkę, ale grafiki pozostały te same.

Po wpisaniu fake captcha możemy pobrać rzekomy list przewozowy niezbędny nam do odebrania paczki. To ZIP zawierający plik .js będący zapewne dropperem ransomware. Chwila nieuwagi i tracimy kontrolę nad naszymi plikami. Pozostaje nam zastanawianie się, czy to, co mieliśmy na dysku warte jest bitcoina czy też nie.