Koń trojański atakuję Gruzję, Rosję oraz Irak

Nietypowe zagrożenie komputerowe zwróciło uwagę ekspertów z laboratorium antywirusowego firmy ESET. Przechwycony koń trojański pobiera rozkazy od cyberprzestępcy z domeny należącej do ... gruzińskiego rządu.

Analitycy zagrożeń komputerowych firmy ESET oznaczyli przechwycone zagrożenie jako Win32/Georbot i sklasyfikowali je jako koń trojański, który może być kontrolowany przez cyberprzestępcę zdalnie. Zagrożenie potrafi przechwytywać informacje przechowywane na dyskach twardych komputerów, a także posiada zdolność tworzenia tzw. sieci zombie, czyli grup zainfekowanych komputerów, które wykonują polecenia cyberprzestępców.

Win32/Georbot wykrada i przesyła dowolne pliki z komputerów swoich ofiar do zdalnego serwera cyberprzestępcy, a także umożliwia szpiegowanie internautów z wykorzystaniem kamer internetowych i mikrofonów, podłączonych do komputerów swoich ofiar. Groźne oprogramowania pozwala również przeszukać dysk zainfekowanej maszyny w celu lokalizacji dokumentów tekstowych, zawierających takie zwroty w języku angielskim, jak: "minister, tajne, FBI, CIA, KGB, kapitan, pułkownik, porucznik, telefon, kontakt, Rosja, USA, Europa czy Gruzja". Zagrożenie może przesłać takie dokumenty wprost do cyberprzestępcy.

- Z naszych ustaleń wynika, że Win32/Georbot był najczęściej wykorzystywany przez cyberprzestępców do przeszukiwania dysków zainfekowanych komputerów i pobierania z nich konkretnych plików - podkreśla Pierre-Marc Bureau, analityk firmy ESET. Od 2011 roku zagrożenie jest monitorowane przez Agencję Wymiany Informacji Ministerstwa Sprawiedliwości Gruzji oraz przez międzynarodową organizację CERT.

Wszystkie rozkazy z instrukcjami działania dla Win32/Georbot cyberprzestępca wydaje i aktywuje ręcznie, indywidualnie dla każdej zainfekowanej maszyny, a nie automatycznie, jak ma to miejsce w wypadku tradycyjnych zagrożeń. Win32/Georbot komunikuje się ze zdalnym serwerem cyberprzestępcy po protokole HTTP, za pośrednictwem którego przesyłane są komendy działania. Z takiego serwera trojan pobiera również swoje nowe wersje - według informacji zgromadzonych przez ekspertów, dotychczas zagrożenie aktualizowało się nawet co kilka dni, głównie w celu lepszego maskowania swojej obecności przed programami antywirusowymi.

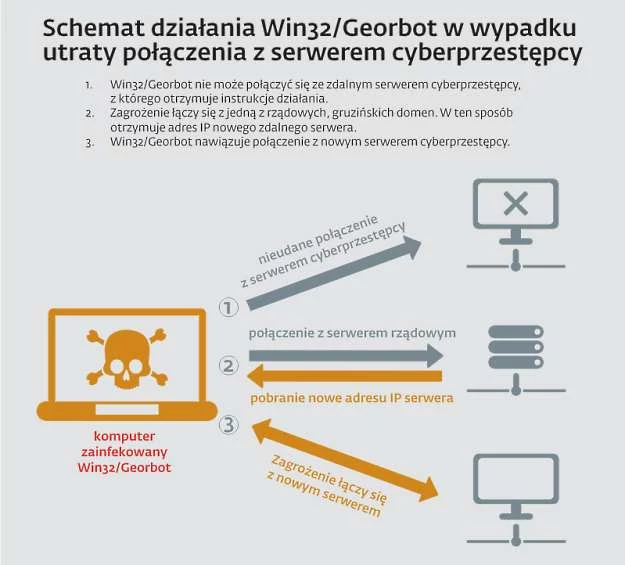

Ciekawą funkcjonalnością Win32/Georbot jest umiejętność działania w wypadku niemożności skontaktowania się ze zdalnym serwerem cyberprzestępcy, z którego przesyłane są do zagrożenia instrukcje działania. W wypadku zaistnienia takiej sytuacji Win32/Georbot łączy się z jedną z rządowych, gruzińskich domen, skąd otrzymuje adres IP nowego zdalnego serwera, z którym następnie nawiązuje połączenie. Nie oznacza to jednak, że zagrożenie ma coś wspólnego z gruzińskim rządem - często zdarza się, że cyberprzestępcy przechwytują i korzystają z infrastruktury firm lub instytucji bez ich wiedzy i zgody.

Według ekspertów z firmy ESET, analizujących Win32/Georbot, współczesna działalność cyberprzestępcza profesjonalizuje się, czego dowodem mogą być chociażby wyspecjalizowane zagrożenia, takie jak Stuxnet czy Duqu. Również Win32/Georbot, mimo prostej architektury, posiada kilka unikatowych funkcjonalności, dzięki którym potrafi skutecznie wykradać wrażliwe informacje z zainfekowanych maszyn. Fakt pobierania przez zagrożenie swoich aktualizacji z gruzińskich serwisów internetowych może sugerować, że głównym celem Win32/Georbot są Gruzini. Jednak z uwagi na fakt, iż Win32/Georbot atakował początkowo komputery użytkowników w dwóch strefach czasowych, nie wykluczone, że jego celem mogli być również mieszkańcy Rosji czy Iraku. Według hipotezy analityków firmy ESET - Win32/Georbot został stworzony przez grupę cyberprzestępców w celu kradzieży wrażliwych informacji i późniejszej ich odsprzedaży innym organizacjom.