Niebezpieczne rozszerzenie dla Firefoksa

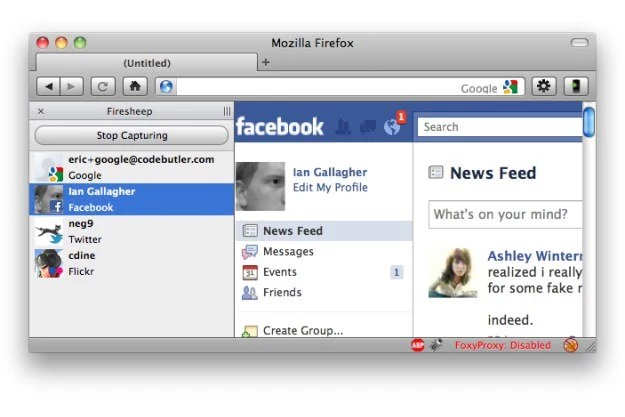

Rozszerzenie do Firefoksa o nazwie Firesheep w efektownym stylu pokazuje, jak łatwo napastnicy mogą uzyskać dostęp do kont innych użytkowników, kiedy znajdują się w tej samej sieci - np. w niezaszyfrowanej sieci bezprzewodowej WLAN.

Po kliknięciu przycisku Start w bocznym pasku pojawiają się coraz to nowe konta innych użytkowników, o ile tylko ci akurat znajdują się na stronach jednego z wielu serwisów internetowych obsługiwanych przez rozszerzenie. Obecnie są to: Facebook, Twitter, Flickr, Amazon, Windows Live, a także Google. Kiedy napastnik kliknie na jeden ze zgromadzonych rekordów, w których Firesheep często podaje także nazwę i zdjęcie ofiary, zostaje zalogowany na stronie serwisu z pełnymi uprawnieniami.

Firesheep nie interesuje się hasłami, ale przejmuje aktywną sesję na podstawie pliku cookie, który jest przesyłany przy każdym wywołaniu strony - zwykle w postaci niezaszyfrowanej. W wielu usługach jedynie proces logowania odbywa się przy zastosowaniu szyfrowania. Taki scenariusz ataku nie jest niczym nowym: Robert Graham z Errata Security już przed trzema laty zademonstrował to w podobnej formie podczas konferencji Black Hat.

Firesheep działa w Mac OS-ie X i Windows. W Oknach rozszerzenie wymaga instalacji biblioteki WinPcap. Napastnik za pomocą skryptów może dodać obsługę innych stron. Wiele spośród witryn, które są narażone na takie ataki, umożliwia przesyłanie wszystkich wywołań za pomocą HTTPS, co uniemożliwia kradzież ciasteczek. Rozszerzenie do Firefoksa HTTPS Everywhere na popularnych stronach automatycznie przełącza użytkownika na zaszyfrowaną wersję, o ile tylko taka istnieje.

type="text/javascript">FB.init("f701e20190cb39c66c77766e6a312403");

![[QUIZ] Słowiańskie wierzenia i zwyczaje. Daj się zaskoczyć!](https://i.iplsc.com/000FN26A68ME5JAT-C401.webp)